Vivemos em uma era onde a informação se tornou o recurso mais valioso das organizações e, muitas vezes, também o mais vulnerável. Neste contexto, a segurança da informação é mais do que um conceito técnico, ela representa uma necessidade estratégica tanto para empresas quanto para indivíduos que desejam preservar sua privacidade e manter a continuidade de suas atividades.

A relevância desse tema cresce a cada dia. Com a transformação digital e a intensificação do uso de sistemas conectados, ataques cibernéticos se tornaram mais frequentes e sofisticados. Vazamentos de dados, sequestros digitais (ransomware) e fraudes virtuais já não são exceções, mas riscos concretos que podem comprometer reputações, gerar prejuízos milionários e até inviabilizar negócios inteiros.

Neste artigo vamos entender o que é Segurança da Informação, qual a sua importância, seus pilares fundamentais, principais ameaças, vulnerabilidades e medidas de proteção que fazem a diferença no dia a dia. Também vamos refletir sobre os desafios atuais e a responsabilidade de cada pessoa na construção de uma cultura de proteção de dados.

Continue lendo para descobrir como aplicar esses conceitos na prática e compreender por que investir em Segurança da Informação é, hoje, uma prioridade estratégica para empresas e indivíduos.

O Que é Segurança da Informação?

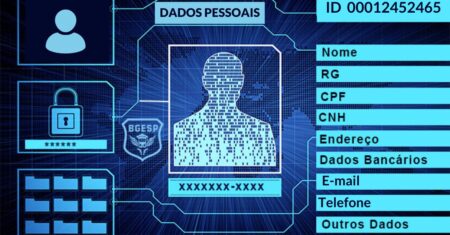

Quando falamos em Segurança da Informação, a primeira ideia que surge geralmente está ligada a antivírus, firewalls e outros recursos tecnológicos. Embora esses elementos façam parte do processo, a definição é muito mais ampla. Em essência, a Segurança da Informação é o conjunto de práticas, políticas e ferramentas voltadas a proteger informações — digitais ou físicas — contra acessos não autorizados, alterações indevidas, vazamentos ou destruição.

Isso significa que não estamos falando apenas de computadores, servidores ou sistemas em nuvem. A informação pode estar em um documento impresso, em um pendrive, em um banco de dados ou até mesmo em uma conversa informal entre colaboradores. Por isso, a Segurança da Informação se preocupa com todas as formas de armazenamento, processamento e compartilhamento de dados.

Um ponto essencial é que essa segurança não se resume à tecnologia. Ela envolve três dimensões igualmente importantes:

- Tecnologia: ferramentas como criptografia, monitoramento de redes e autenticação multifatorial;

- Processos: definição de políticas claras, como a Política de Segurança da Informação (PSI), que orienta como os dados devem ser tratados;

- Pessoas: treinamento e conscientização para que cada usuário saiba como agir de forma segura.

De forma prática, podemos resumir a Segurança da Informação como a busca constante em garantir três princípios fundamentais: que os dados permaneçam confidenciais (acesso apenas a quem é autorizado), íntegros (sem alterações indevidas) e disponíveis (acessíveis quando necessários).

Esses princípios, que serão aprofundados na próxima seção sobre os pilares da Segurança da Informação, são a base para qualquer estratégia eficaz de proteção. Eles sustentam desde pequenas medidas cotidianas, como o uso de senhas fortes, até políticas globais de proteção de dados pessoais, como a LGPD no Brasil.

Qual a Importância da Segurança da Informação?

A Segurança da Informação deixou de ser um diferencial competitivo e passou a ser uma necessidade estratégica para qualquer organização ou indivíduo conectado ao mundo digital. Na prática, informações sigilosas — como dados pessoais, registros financeiros, propriedade intelectual ou projetos estratégicos — representam os ativos mais valiosos de uma empresa. Quando esses dados são comprometidos, as consequências podem ser graves, tanto em termos econômicos quanto de reputação.

Segundo relatórios recentes, o custo médio de uma violação de dados no mundo ultrapassa os 4 milhões de dólares. Esse valor engloba desde a interrupção das operações até perdas de clientes, multas por não conformidade com legislações e danos irreparáveis à credibilidade da organização. Imagine, por exemplo, o impacto para uma clínica de saúde que tem o histórico médico de pacientes exposto ou para uma startup que perde a fórmula de um produto inovador para a concorrência.

Para além das organizações, a Segurança da Informação também é fundamental para indivíduos. Com o aumento de golpes virtuais, como phishing, clonagem de cartões e roubo de identidade, cada pessoa precisa adotar práticas mínimas de proteção digital para evitar que suas informações sejam utilizadas de forma criminosa.

Outro ponto importante é que a Segurança da Informação não se restringe à prevenção de ataques externos. Muitas falhas partem de dentro das próprias empresas, seja por erro humano, falta de treinamento ou até má intenção de colaboradores. Isso reforça a ideia de que segurança é um processo contínuo e coletivo, que exige investimento em tecnologia, em políticas claras e, sobretudo, em cultura organizacional.

Portanto, a importância da Segurança da Informação está em proteger a continuidade dos negócios, assegurar conformidade legal, preservar a confiança dos clientes e reduzir riscos financeiros e operacionais. Em outras palavras: sem ela, não há futuro sustentável no mundo digital.

Os 5 Pilares da Segurança da Informação

Para entender de forma completa como funciona a Segurança da Informação, precisamos mergulhar em seus fundamentos. Esses fundamentos são conhecidos como os cinco pilares da Segurança da Informação, que formam a base de qualquer estratégia de proteção de dados. São eles: Confidencialidade, Integridade, Disponibilidade, Autenticidade e Não Repúdio. Cada um desempenha um papel específico e, quando aplicados em conjunto, garantem que as informações permaneçam seguras, confiáveis e acessíveis.

1. Confidencialidade

A confidencialidade assegura que apenas pessoas autorizadas tenham acesso às informações. É o pilar que protege dados contra acessos não autorizados, vazamentos e espionagem.

- Exemplo prático: Um banco utiliza criptografia para proteger as transações financeiras de seus clientes. Mesmo que os dados sejam interceptados, eles não poderão ser lidos por terceiros.

- Boas práticas: uso de senhas fortes, autenticação multifatorial (MFA), controles de acesso e políticas como a mesa limpa para evitar exposição de documentos.

2. Integridade

Integridade significa garantir que a informação permaneça exata, completa e inalterada, exceto por pessoas ou sistemas autorizados. Um dado corrompido ou modificado de forma indevida pode gerar decisões equivocadas e riscos graves.

- Exemplo prático: Em um hospital, se o prontuário de um paciente for alterado de forma não autorizada, isso pode comprometer diagnósticos e tratamentos.

- Boas práticas: utilização de hashes criptográficos, assinaturas digitais e controles de versionamento que registram todas as alterações realizadas em um sistema.

3. Disponibilidade

Não basta que os dados estejam protegidos; eles também precisam estar acessíveis sempre que necessário. Esse pilar garante que usuários autorizados tenham acesso às informações de forma rápida e confiável, evitando paralisações de processos.

- Exemplo prático: Uma loja virtual que sofre um ataque de negação de serviço (DDoS) pode ficar fora do ar, perdendo vendas e clientes.

- Boas práticas: backups regulares, redundância em servidores, manutenção preventiva e planos de contingência.

4. Autenticidade

Autenticidade significa que tanto a informação quanto a identidade de quem a acessa são genuínas. Esse pilar confirma que os dados foram realmente criados, modificados ou enviados por quem afirma ser o autor.

- Exemplo prático: O uso de certificados digitais em assinaturas eletrônicas garante que um documento enviado por e-mail é legítimo e não foi falsificado.

- Boas práticas: adoção de biometria, tokens de autenticação, certificados digitais e protocolos de verificação de identidade.

5. Não Repúdio

O não repúdio garante que ninguém possa negar uma ação realizada no ambiente digital. Em outras palavras, ele impede que uma pessoa negue a autoria de um envio, de uma modificação ou de uma transação.

- Exemplo prático: Em uma compra online, a assinatura digital vinculada ao comprador garante que ele não poderá alegar que não realizou a transação.

- Boas práticas: registros de logs de auditoria, assinaturas digitais e sistemas que documentam cada etapa de uma ação.

Em conjunto, esses cinco pilares formam a espinha dorsal da Segurança da Informação. Se qualquer um deles for negligenciado, a proteção se torna incompleta e vulnerável. Na prática, aplicar os pilares significa criar uma estrutura confiável para que empresas e pessoas possam operar com tranquilidade em um ambiente digital cada vez mais desafiador.

Diferenças Entre Segurança de TI e Segurança da Informação

É muito comum que os termos Segurança de TI e Segurança da Informação sejam usados como se fossem sinônimos. No entanto, embora estejam diretamente relacionados, eles possuem focos distintos e compreender essa diferença é essencial para adotar uma estratégia de proteção mais eficaz.

1. Segurança de TI (Tecnologia da Informação)

A Segurança de TI tem como foco principal a infraestrutura tecnológica. Ela se preocupa em proteger:

- Hardware: servidores, computadores, dispositivos móveis;

- Software: sistemas operacionais, aplicativos, programas internos;

- Redes: firewalls, roteadores, conexões e tráfego de dados;

- Data centers e nuvem: ambientes que armazenam informações críticas.

Seu objetivo é garantir que os recursos tecnológicos estejam operacionais, protegidos contra falhas e ataques externos.

Exemplo prático: a instalação de um firewall para impedir que invasores tenham acesso a uma rede corporativa.

2. Segurança da Informação

Já a Segurança da Informação tem um escopo mais amplo. Ela não protege apenas a tecnologia, mas também os dados em qualquer formato (digital, físico ou verbal). Seu foco é proteger a confidencialidade, integridade, disponibilidade, autenticidade e não repúdio das informações, independentemente de onde elas estejam.

Exemplo prático: além de proteger os dados digitais de um contrato armazenado em um servidor, a Segurança da Informação também se preocupa com a guarda da versão impressa, que precisa estar em local seguro e acessível apenas a pessoas autorizadas.

3. Comparação Direta

Para deixar mais claro, veja as principais diferenças:

- Segurança de TI: protege meios tecnológicos (máquinas, redes, softwares).

- Segurança da Informação: protege o conteúdo em si, seja ele digital ou físico.

- Escopo da TI: mais restrito, voltado ao ambiente técnico.

- Escopo da Informação: mais abrangente, incluindo políticas, processos, pessoas e tecnologia.

4. Por que a diferença importa?

Se uma empresa investir apenas em Segurança de TI, corre o risco de deixar descobertas áreas sensíveis, como documentos impressos, treinamentos de colaboradores e políticas de acesso. Já ao aplicar Segurança da Informação, a organização cria uma abordagem mais holística, que cobre todos os pontos de vulnerabilidade.

Em resumo, podemos dizer que a Segurança de TI faz parte da Segurança da Informação. A primeira protege a infraestrutura, enquanto a segunda garante a proteção dos dados em todas as dimensões.

Principais Ameaças à Segurança da Informação

Compreender as ameaças à Segurança da Informação é fundamental para antecipar riscos e adotar medidas eficazes de proteção. Essas ameaças podem ser externas — vindas de criminosos cibernéticos — ou internas, causadas por falhas humanas ou até mesmo por colaboradores mal-intencionados. Vamos explorar as mais comuns e impactantes.

1. Phishing

O phishing é uma das ameaças mais frequentes e eficazes. Ele ocorre quando criminosos enviam e-mails, mensagens ou páginas falsas que simulam comunicações legítimas para enganar usuários e obter informações confidenciais, como senhas e dados bancários.

- Exemplo prático: um e-mail que parece ser do banco solicitando atualização de dados cadastrais, mas que redireciona a vítima para um site falso.

- Impacto: roubo de identidade, acesso a contas bancárias e fraudes financeiras.

2. Malware (vírus, trojans, ransomware e worms)

Malwares são programas maliciosos desenvolvidos para causar danos, roubar informações ou sequestrar sistemas.

- Vírus: infectam arquivos e podem corromper dados.

- Trojan (cavalo de troia): disfarçam-se de programas legítimos para abrir portas a invasores.

- Ransomware: sequestra arquivos e exige pagamento de resgate para liberá-los.

- Worms: se replicam automaticamente, espalhando-se por redes sem intervenção do usuário.

- Exemplo prático: em 2017, o ataque de ransomware WannaCry afetou empresas e órgãos governamentais no mundo todo, causando prejuízos bilionários.

3. Engenharia Social

A engenharia social explora a fraqueza humana em vez de falhas técnicas. O criminoso manipula emocionalmente a vítima para obter acesso ou informações.

- Exemplo prático: um telefonema de alguém que se passa por funcionário do setor de TI pedindo login e senha para “resolver um problema urgente”.

- Impacto: facilita invasões sem necessidade de quebrar barreiras tecnológicas.

4. Ataques de Negação de Serviço (DDoS)

Os ataques de negação de serviço distribuído (DDoS) visam sobrecarregar servidores e redes, tornando sistemas e sites indisponíveis.

- Exemplo prático: um e-commerce fora do ar durante a Black Friday devido a um ataque DDoS.

- Impacto: perda de vendas, insatisfação de clientes e danos à reputação.

5. Ameaças Internas

Nem sempre o perigo vem de fora. Colaboradores mal-intencionados ou desatentos podem comprometer a segurança.

- Agentes maliciosos: funcionários que, por vingança ou ganho financeiro, compartilham dados sigilosos.

- Agentes negligentes: colaboradores que, por descuido, expõem informações — como deixar documentos confidenciais sobre a mesa ou usar senhas fracas.

6. Exploração de Vulnerabilidades

Cibercriminosos exploram falhas em sistemas ou softwares desatualizados para invadir e comprometer dados.

- Exemplo prático: aplicativos que não recebem atualizações de segurança se tornam portas de entrada para ataques.

7. Roubo ou Perda de Dispositivos

A perda ou o roubo de dispositivos como notebooks, smartphones e pen drives também representa uma ameaça direta.

- Impacto: acesso indevido a dados corporativos ou pessoais armazenados sem criptografia.

Resumo das principais ameaças à segurança da informação

- Phishing: engana usuários para roubar dados.

- Malware: vírus, trojans, ransomware e worms.

- Engenharia social: manipulação psicológica.

- DDoS: sobrecarga de sistemas.

- Ameaças internas: erros ou má-fé de colaboradores.

- Falhas exploradas: softwares desatualizados.

- Roubo de dispositivos: perda física de dados.

Essas ameaças estão em constante evolução e exigem atenção contínua, já que os cibercriminosos se reinventam a cada nova barreira criada.

Principais Vulnerabilidades à Segurança da Informação

Se as ameaças representam os ataques em si, as vulnerabilidades são as portas de entrada que permitem que esses ataques tenham sucesso. Em outras palavras, são fraquezas nos sistemas, processos ou no comportamento humano que os criminosos exploram para obter acesso indevido às informações. Identificar e corrigir essas falhas é um passo essencial para fortalecer a Segurança da Informação.

- Senhas Fracas ou Reutilizadas: Ainda hoje, muitas pessoas utilizam senhas simples, como “123456” ou “senha”. Outras repetem a mesma senha em várias plataformas. Essa prática facilita ataques de força bruta ou uso de credenciais vazadas em outros sistemas.

- Softwares Desatualizados: Programas e sistemas sem atualizações de segurança acumulam falhas conhecidas, que são facilmente exploradas por atacantes.

- Falhas de Configuração: Configurações incorretas, como permissões excessivas em servidores ou falta de criptografia, deixam dados expostos.

- Erro Humano: O fator humano é uma das maiores vulnerabilidades da Segurança da Informação. Um simples clique em um link malicioso ou o envio de um e-mail para o destinatário errado pode expor dados críticos.

- Falta de Conscientização e Treinamento: Sem conhecimento adequado, colaboradores tornam-se alvos fáceis para golpes de phishing ou engenharia social.

- Dispositivos Não Protegidos: Smartphones, notebooks e pendrives sem proteção adequada ou criptografia são vulneráveis ao roubo físico.

- Falta de Monitoramento e Políticas Claras: A ausência de controles, como logs de auditoria e políticas de acesso, dificulta a identificação de incidentes e facilita ações indevidas.

Resumo das principais vulnerabilidades

- Senhas fracas ou repetidas

- Softwares e sistemas desatualizados

- Configurações incorretas em servidores ou aplicativos

- Erros humanos no uso de e-mails e arquivos

- Falta de treinamento e conscientização

- Dispositivos não protegidos ou criptografados

- Ausência de políticas de segurança e monitoramento

Essas vulnerabilidades, quando não tratadas, transformam-se em verdadeiros “convites” para que as ameaças exploradas anteriormente tenham êxito. Por isso, a Segurança da Informação exige não apenas tecnologia, mas também processos bem definidos e cultura de prevenção.

Como Funciona a Segurança da Informação?

A Segurança da Informação não é um produto pronto ou uma solução única, mas sim um processo contínuo e estratégico. Seu funcionamento está baseado na identificação de riscos, na definição de políticas, na aplicação de controles técnicos e humanos, e no monitoramento constante para garantir que os dados estejam protegidos em todas as etapas do seu ciclo de vida.

1. O Ciclo de Vida da Segurança da Informação

Para entender melhor como a Segurança da Informação funciona na prática, é útil visualizar o ciclo de proteção que orienta as organizações:

- Identificação: mapeamento dos ativos de informação (dados, sistemas, processos e pessoas) e avaliação dos riscos associados.

- Prevenção: aplicação de políticas e controles que reduzem a probabilidade de incidentes, como autenticação multifatorial, criptografia e firewalls.

- Detecção: uso de sistemas de monitoramento que identificam comportamentos anormais ou possíveis ataques em tempo real.

- Resposta: execução de planos de contingência para conter incidentes, mitigar danos e restaurar operações.

- Recuperação: ações para restabelecer a normalidade, corrigir falhas exploradas e aprender com o incidente para fortalecer a segurança futura.

Esse ciclo é contínuo, ou seja, após cada incidente ou análise de risco, o processo recomeça de forma aprimorada.

2. Gestão de Riscos na Segurança da Informação

A base do funcionamento da Segurança da Informação é a gestão de riscos. Isso significa avaliar:

- Quais são os ativos mais valiosos? (ex.: dados de clientes, propriedade intelectual, registros financeiros).

- Quais ameaças podem atingi-los? (ex.: phishing, ransomware, engenharia social).

- Quais vulnerabilidades podem ser exploradas? (ex.: senhas fracas, falta de treinamento, sistemas desatualizados).

- Qual o impacto de um incidente? (ex.: perdas financeiras, danos à imagem, paralisação do negócio).

Com essas informações, é possível priorizar investimentos em segurança, aplicando recursos onde o risco é mais alto.

3. Políticas e Processos

Além das ferramentas tecnológicas, a Segurança da Informação se apoia em políticas claras e processos padronizados. O exemplo mais comum é a Política de Segurança da Informação (PSI), um documento que define regras sobre:

- Uso de dispositivos e redes corporativas;

- Controle de acessos;

- Armazenamento e compartilhamento de dados;

- Responsabilidades de cada colaborador;

- Planos de resposta a incidentes.

Sem esses processos, mesmo a tecnologia mais avançada pode se tornar ineficaz.

4. Pessoas como Elemento Central

O elo humano é o ponto mais vulnerável da segurança. Por isso, conscientização e treinamento são pilares fundamentais. Programas de capacitação ajudam colaboradores a reconhecer e evitar golpes de engenharia social, a adotar boas práticas de senha e a utilizar recursos tecnológicos de forma segura.

5. Equilíbrio entre Tecnologia e Cultura Organizacional

Na prática, a Segurança da Informação funciona quando há equilíbrio entre tecnologia, processos e pessoas. Apenas instalar softwares de proteção não é suficiente; é preciso criar uma cultura organizacional onde todos entendam seu papel na proteção dos dados.

Em resumo, a Segurança da Informação funciona como um ecossistema integrado, que combina gestão de riscos, políticas, conscientização e tecnologia. É um ciclo vivo, que deve ser constantemente atualizado para acompanhar a evolução das ameaças.

Principais Medidas de Segurança da Informação

As medidas de segurança física combinam recursos tecnológicos, políticas bem estruturadas e boas práticas individuais, formando uma barreira robusta contra riscos.

- Uso de Firewalls e Sistemas de Detecção/Prevenção de Intrusão – Os firewalls funcionam como “porteiros digitais”, controlando o tráfego de rede e bloqueando acessos não autorizados. Já os IDS/IPS (Intrusion Detection/Prevention Systems) monitoram atividades suspeitas e ajudam a identificar ataques em tempo real.

- Antivírus e Antimalware Atualizados: Manter soluções de antivírus e antimalware ativas e atualizadas é essencial para proteger contra vírus, trojans, worms e ransomwares.

- Criptografia de Dados: A criptografia transforma informações em códigos ilegíveis sem a chave correta de acesso. Essa medida protege dados em repouso (armazenados) e em trânsito (transferidos).

- .Autenticação Multifatorial (MFA):O uso de MFA adiciona uma camada extra de proteção, exigindo mais de uma forma de verificação além da senha (ex.: código enviado por SMS, token ou biometria).

- Backups Regulares e Seguros: Realizar cópias de segurança periódicas é vital para evitar a perda definitiva de dados em caso de ataques ou falhas técnicas.

- Políticas de Acesso e Gestão de Identidades: Limitar acessos apenas a quem realmente precisa é uma regra de ouro. Isso evita que informações sensíveis sejam manipuladas por pessoas não autorizadas.

- Atualizações e Patches de Segurança: Manter sistemas, aplicativos e dispositivos sempre atualizados corrige falhas conhecidas que poderiam ser exploradas por atacantes.

- Conscientização e Treinamento de Usuários: Tecnologia sozinha não resolve. É preciso investir em capacitação contínua, criando uma cultura de segurança dentro da organização.

- Monitoramento e Auditoria Contínua: Ferramentas de monitoramento de redes e logs de auditoria ajudam a identificar acessos suspeitos e rastrear incidentes.

Resumo das principais medidas de segurança

- Firewalls e IDS/IPS

- Antivírus e antimalware atualizados

- Criptografia de dados

- Autenticação multifatorial

- Backups regulares e seguros

- Políticas de acesso restrito

- Atualizações constantes

- Conscientização dos usuários

- Monitoramento e auditoria contínua

Essas medidas, quando aplicadas em conjunto, criam uma camada de defesa em profundidade, capaz de reduzir drasticamente os riscos.

Principais Desafios da Segurança da Informação

À medida que a tecnologia evolui, a Segurança da Informação enfrenta novos cenários complexos. Se antes bastava instalar antivírus e firewalls para proteger dados, hoje vivemos em um ambiente hiperconectado, com IoT, computação em nuvem, mobilidade e ataques cada vez mais sofisticados. Esses fatores ampliam a superfície de ataque e impõem desafios que exigem respostas inovadoras.

- Crescimento da Internet das Coisas (IoT): Dispositivos inteligentes — câmeras, sensores, wearables, eletrodomésticos conectados — estão presentes em empresas e residências. O problema é que muitos desses aparelhos possuem padrões de segurança fracos, como senhas padrão fáceis de quebrar.

- Computação em Nuvem: A adoção de serviços em nuvem trouxe flexibilidade, mas também aumentou a preocupação com a proteção de dados armazenados fora da infraestrutura física da empresa.

- Ameaças Cada Vez Mais Sofisticadas: Cibercriminosos utilizam inteligência artificial, automação e ataques direcionados para explorar falhas com precisão.

- Conformidade com Leis e Regulamentações: A legislação sobre privacidade e proteção de dados está cada vez mais rígida. No Brasil, a Lei Geral de Proteção de Dados (LGPD) exige que empresas adotem medidas técnicas e administrativas para proteger dados pessoais.

- Cultura Organizacional: Mesmo com tecnologia de ponta, a segurança falha se não houver engajamento das pessoas. A resistência de colaboradores a adotar práticas seguras, como trocar senhas regularmente, ainda é um dos maiores obstáculos.

Esses desafios mostram que a Segurança da Informação é um processo dinâmico, que precisa ser constantemente atualizado para acompanhar as mudanças tecnológicas, regulatórias e sociais.

Segurança da Informação é Responsabilidade de Todos

Muitas vezes, quando falamos em Segurança da Informação, pensamos logo em antivírus, firewalls ou grandes equipes de TI. No entanto, a proteção de dados não depende apenas da tecnologia ou de especialistas: ela é uma responsabilidade compartilhada por todos dentro da organização e até na vida pessoal.

- O Papel de Cada Colaborador: Cada funcionário, independentemente do cargo, tem um papel crucial. Desde não compartilhar senhas, até seguir as políticas internas de uso de dispositivos e sistemas, pequenas atitudes individuais podem evitar grandes incidentes.

- Conscientização e Treinamento: A tecnologia só é eficaz quando acompanhada de cultura de segurança. Investir em treinamentos regulares ajuda a manter todos atualizados sobre novas ameaças e boas práticas.

- Responsabilidade da Liderança: Gestores e líderes devem dar o exemplo e reforçar a importância do cumprimento das políticas de segurança. Além disso, precisam investir em processos, tecnologias e capacitação contínua para fortalecer a cultura organizacional.

- No Dia a Dia do Usuário Comum: A responsabilidade não é só corporativa. No âmbito pessoal, cada indivíduo precisa proteger seus dados, adotando boas práticas como:

- Usar senhas fortes e únicas;

- Ativar autenticação multifatorial;

- Atualizar regularmente dispositivos e aplicativos;

- Evitar clicar em links suspeitos ou compartilhar informações pessoais em sites não confiáveis.

- Segurança como Cultura e Valor: Quando entendemos que a Segurança da Informação vai além da tecnologia e passa a ser um valor cultural, as chances de sucesso aumentam. Todos precisam perceber que proteger dados é proteger a própria confiança, credibilidade e continuidade das atividades.

Em resumo, Segurança da Informação é responsabilidade coletiva. A soma de pequenas atitudes individuais, somada à tecnologia e a processos bem estruturados, cria um ambiente resiliente contra ameaças. Afinal, basta uma falha isolada para comprometer toda a cadeia de proteção.

Conclusão

A Segurança da Informação deixou de ser um diferencial para se tornar um requisito básico de sobrevivência no mundo digital. Ao longo deste artigo, vimos que ela vai muito além da tecnologia: envolve pessoas, processos e cultura organizacional, além do uso de ferramentas de proteção.

Em um cenário de ameaças cada vez mais sofisticadas, não basta reagir, é preciso antecipar riscos e adotar uma postura preventiva e estratégica. Empresas e indivíduos que tratam a segurança como prioridade reduzem significativamente as chances de sofrer ataques e aumentam sua resiliência digital.

Se você deseja dar o próximo passo, recomendo a leitura do artigo: “Plano de Segurança da Informação (PSI): Descubra o que é, Passos Essenciais e Melhores Práticas”. Nele, você encontrará um guia prático para estruturar um plano sólido que alinhe tecnologia, pessoas e processos, garantindo uma proteção completa e eficaz.

Um forte abraço e votos de sucesso!

José Sergio Marcondes – Diretor do IBRASEP – CES – CPSI – CISI

Se você gostou do artigo, achou útil e relevante, por favor, compartilhe em suas redes sociais e deixe um comentário logo abaixo! Não custa nada para você, mas é extremamente valioso para mim e me incentiva a escrever mais artigos como este.

Sobre o Autor

19 Comentários

Olá Pedro!

Obrigado pelo seu comentário.

Forte abraço e sucesso.

Ilustre José Marcondes

Parabéns

Quero parabeniza-lo pelo esforço em colocar a disposição pública matéria de capital importância no que tange a questões de segurança de informação e segurança cibernética.

Só angolano, pioneiro nas lides das tecnologias, mas alguem apaixonado por questões de segurança informática, até porque o nossos dias impõe-nos preocupações acrescidas quanto a estas questões.

Reiteiro os meus parabéns, e agora que o encontrei continuarei sigui-lo para beber cada vez mais de sua experiência nestas e outras matérias no que concerne as TICs.

Olá Evone!

Obrigado pelo seu comentário.

Estou escrevendo um artigo sobre o PNPC e devo publica-lo nos próximos dias.

Forte abraço e sucesso.

Achei a matéria muito interessante!

E a ABIN foram muito criativos ao criarem o programa PNPC, e gostaria de saber mais sobre esse programa, o que faço?

Olá André Leote!

Obrigado pelo seu comentário, forte abraço e sucesso!

ola,meu nome é André leote e gostei muito do blog,parabens.

conteúdo diferenciado ficarei atento as suas postagens,abraço

Olá Vilfrid!

Obrigado pelo seu comentário!

Forte abraço e sucesso!

Show estas informações, parabéns pelo artigo!

Olá Weller Gomes!

Fico muito feliz em saber que os artigos estão sendo úteis pra você.

Forte abraço e sucesso na sua carreira.

Seus artigos são de grande utilidades para mim, muito obrigado vou tirar proveito deles em um trabalho acadêmico

Olá Francisco Amorim !

Obrigado pelo seu comentário.

Forte abraço e sucesso na sua carreira!

Trabalho na Segurança desde os tempos do Executo, e já são mais de 25 anos na Segurança Privada, e nesses mais de 30 anos, nunca vi um blog tão responsável, parabéns pelo trabalho, atualmente estou terminando o curso de Gestão em Segurança Privada, e fico muito feliz em poder constatar que pessoas como você, se preocupa em dividir informação de qualidade, para um mercado que necessita estar atualizado.

Olá Fabiano Coan!

Obrigado pelo seu comentário reforçando a importância da segurança da informação e parabéns ai na empresa pela dedicação ao assunto.

Forte abraço e sucesso na sua carreira!

Bom dia.

Atuo como líder de TI e esse assunto de Segurança da Informação está sendo levado muito a sério aqui na empresa, diria que estamos com 50% da implantação da PSI e ainda há muito o que se fazer.

Já é possível percebermos as mudanças de hábitos de todos através das campanhas de conscientização que realizamos internamente. Esta é uma área bem ampla e que pode trazer inúmeros benefícios para as organizações, auxiliando inclusive a TI para que atue mais junto a área estratégica e deixei de atuar tão reativamente.

Belo artigo José S. Marcondes!

Abraço

MUITO OBRIGADO

Olá José Sewverino! fico muito feliz por saber que acompanha os meus artigos no site e que compartilha com seus colegas, são pessoas como você que precisamos para elevar nossa categoria profissional, parabéns!!! vou cadastrar seu e-mail e todo as vez que um artigo novo for publicado você será avisado por e-mail.

Forte abraço e sucesso na sua carreia profissional.

Olá Firmino!fico muito feliz em saber que meu artigo será de grande utilidade pra você.

Forte abraço e sucesso na sua carreira!

Muito obrigado e os meus agradecimentos sinceros, foi muito útil esta informação e calhou-me um trabalho sobre o assunto e vou tirar o maior proveito dele.

Quero parabenizar pelo trabalho que esta mim propondo ai ver este site fiquei muito interessado porque tem muitas dicas importantes. Sempre imprime e manda para os meus companheiros que trabalha n o setor de segurança onde faço parte a um bom tempo. Pode mandar amigo para o meu e-mail.