Quando falo sobre vulnerabilidades na Segurança Privada, estou me referindo a todos os pontos fracos, visíveis ou ocultos, que podem comprometer a proteção de pessoas, estruturas e operações. Esse conceito parece simples à primeira vista, mas, na prática, influencia diretamente a capacidade de uma organização prevenir incidentes e responder de forma eficiente a qualquer tentativa de violação.

Muitas organizações ainda subestimam essas fragilidades, tratando-as apenas como detalhes operacionais. No entanto, cada brecha não tratada aumenta o risco de falhas, amplia a exposição a ameaças e reduz a eficácia de todo o sistema de segurança. Por isso, compreender o que realmente caracteriza uma vulnerabilidade é o primeiro passo para construir uma cultura de proteção mais madura e confiável.

Ao longo deste artigo, aprofundo o conceito e as principais características das vulnerabilidades no contexto da segurança privada, mostrando como identificá-las e tratá-las antes que evoluam para problemas maiores. Continue a leitura para descobrir como fortalecer seu ambiente e reduzir de forma significativa a probabilidade de incidentes.

O Que São Vulnerabilidades na Segurança Privada?

As vulnerabilidades na Segurança Privada representam qualquer condição, falha, brecha ou fragilidade que possa ser explorada por uma ameaça. Em outras palavras, são pontos onde a proteção se enfraquece e, por isso, oferecem uma oportunidade para que algo indesejado aconteça. Essa definição vale tanto para ambientes físicos quanto para processos, pessoas e tecnologias.

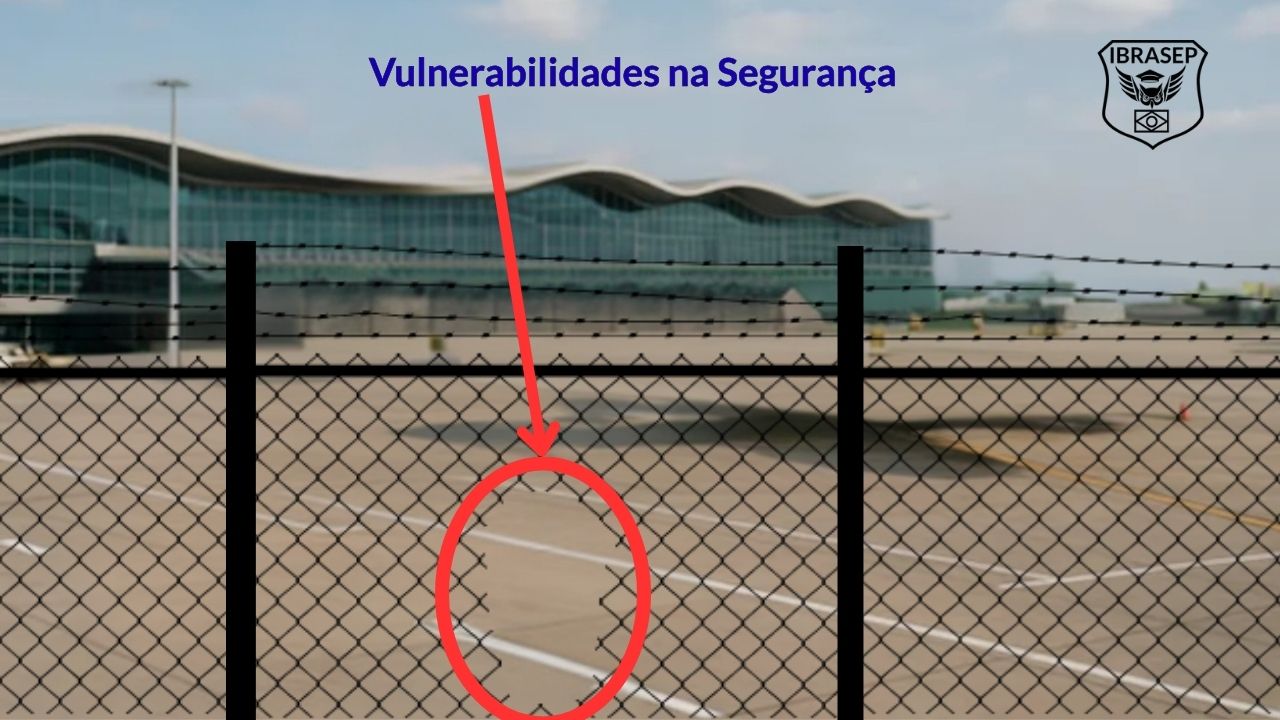

Percebo que muitas vezes as vulnerabilidades são confundidas com ameaças, mas existe uma diferença essencial: a ameaça é o agente que tenta causar dano; já a vulnerabilidade é o ponto fraco explorado pela ameaça. Um portão sem manutenção, um procedimento mal elaborado ou um vigilante sem treinamento adequado são exemplos simples, mas representam exatamente esse tipo de fragilidade.

Para facilitar essa compreensão, costumo dividir as vulnerabilidades em quatro dimensões principais:

- Estrutural: falhas físicas, como muros baixos, iluminação insuficiente, barreiras danificadas ou acessos vulneráveis.

- Tecnológica: problemas em sistemas de CFTV, alarmes desativados, sensores mal posicionados ou softwares desatualizados.

- Humana: comportamentos inadequados, erros operacionais, falhas de comunicação ou ausência de capacitação.

- Procedimental: rotinas mal definidas, POPs inconsistentes, falta de padrões ou ausência de auditoria de processos.

Essa visão mais ampla ajuda não apenas a identificar onde estão os pontos fracos, mas também a entender como eles se relacionam com o risco organizacional. No próximo tópico, vou aprofundar essa relação e mostrar por que um ambiente vulnerável aumenta, de forma significativa, a probabilidade e o impacto de incidentes.

Relação entre Vulnerabilidade e Risco

Para que você tenha uma visão realmente estratégica, é essencial compreender como essas fragilidades se conectam diretamente ao risco. É justamente essa relação que determina o nível de ameaça ao qual uma organização está exposta e como ela deve agir para se proteger com mais eficiência.

A primeira coisa que costumo destacar é que o risco não surge do nada. Ele depende da interação entre três elementos centrais: ameaça, vulnerabilidade e impacto. A ameaça é o agente com potencial de causar dano; a vulnerabilidade é o ponto fraco que permite a ação; e o impacto é a consequência caso o incidente aconteça. Quando essa tríade se combina, o risco se materializa.

Risco = Ameaça × Vulnerabilidade × Impacto

Essa relação mostra que, mesmo quando as ameaças são inevitáveis — como furtos, invasões, fraudes ou falhas humanas — é possível reduzir o risco ao minimizar as vulnerabilidades. Sempre que diminuo um ponto fraco, reduzo também a oportunidade de exploração, enfraquecendo a probabilidade de um incidente ocorrer.

E isso se aplica tanto a falhas simples quanto a problemas mais complexos. Um portão mal trancado, um vigilante desatento ou um sistema de CFTV com manutenção atrasada são pequenas aberturas que podem ampliar enormemente o risco. Por isso, reforço sempre a importância de enxergar cada brecha como um fator multiplicador da ameaça.

Impactos Diretos das Vulnerabilidades na Segurança Privada

Para deixar mais claro, listo alguns efeitos imediatos que observo em ambientes onde vulnerabilidades permanecem não tratadas:

- Aumento da probabilidade de incidentes, já que a ameaça encontra facilidade para agir.

- Fragilização da capacidade de resposta, dificultando a mitigação do dano quando algo acontece.

- Elevação dos custos operacionais, tanto por perdas patrimoniais quanto por retrabalhos.

- Redução da credibilidade da operação de segurança perante gestores, colaboradores e clientes.

Quando enxergo a segurança sob esse prisma, fica evidente que tratar vulnerabilidades não é apenas uma boa prática é uma necessidade estratégica. E é justamente por isso que, na próxima seção, vou detalhar os principais tipos de vulnerabilidades que podem afetar o ambiente corporativo e como elas se manifestam no dia a dia. Assim, você terá uma visão prática e completa para fortalecer sua operação.

Principais Tipos de Vulnerabilidades na Segurança Privada

Reconhecer quais são os tipos de fragilidades que aparecem com mais frequência no ambiente corporativo. é essencial, porque só consigo reduzir um risco quando identifico claramente onde estão seus pontos fracos. E, no contexto das vulnerabilidades na segurança privada, essas brechas podem surgir de diferentes origens, algumas visíveis, outras muito mais sutis.

Para facilitar essa compreensão, podemos organizar as vulnerabilidades em quatro categorias principais. Essa classificação ajuda a mapear os riscos com mais precisão e orienta a criação de planos de ação consistentes.

1. Vulnerabilidades Estruturais

As vulnerabilidades estruturais estão ligadas à infraestrutura física do local. São falhas que, muitas vezes, passam despercebidas pela rotina, mas representam oportunidades evidentes para ações criminosas.

Os exemplos mais comuns incluem:

- Iluminação insuficiente em áreas externas ou corredores internos.

- Muros, grades e cercas baixos ou danificados, facilitando escaladas ou invasões.

- Portas e portões sem reforço, travamento inadequado ou fechaduras obsoletas.

- Layout que favorece pontos cegos, dificultando a vigilância humana e eletrônica.

Sempre que observo esse tipo de falha, ressalto como o ambiente físico pode, sozinho, ampliar a probabilidade de incidentes.

2. Vulnerabilidades Tecnológicas

Neste grupo estão as fragilidades que surgem em equipamentos, sistemas e dispositivos de segurança. Com a crescente digitalização, essa categoria se tornou uma das mais críticas.

Alguns exemplos ilustram bem essa realidade:

- Câmeras de CFTV mal posicionadas, com baixa resolução ou ângulos limitados.

- Alarmes desativados, mal configurados ou sem manutenção preventiva.

- Sistemas de controle de acesso desatualizados, sem registro adequado de entradas e saídas.

- Softwares sem atualização, permitindo falhas de segurança e fragilidades cibernéticas.

Quando esse tipo de vulnerabilidade aparece, alerto que a tecnologia deixa de ser aliada e se transforma em um ponto de risco.

3. Vulnerabilidades Humanas

Esse é, sem dúvida, um dos tipos mais sensíveis. Aqui entram as falhas relacionadas ao comportamento, habilidades e atitudes das pessoas envolvidas na operação de segurança.

A lista costuma incluir:

- Desatenção ou negligência de vigilantes e colaboradores.

- Ausência de treinamento contínuo, reduzindo a capacidade de resposta.

- Comunicação ineficiente, levando a erros operacionais.

- Posturas inadequadas, como rotina previsível, complacência ou confiança excessiva.

Muitas das ocorrências que acompanho poderiam ser evitadas apenas com o fortalecimento do fator humano.

4. Vulnerabilidades Procedimentais

Por fim, encontramos as fragilidades relacionadas aos processos e padrões operacionais. Quando os procedimentos não são bem definidos, toda a estrutura de segurança fica comprometida.

Alguns exemplos frequentes:

- Falta de Procedimentos Operacionais Padrão (POPs) ou documentos desatualizados.

- Rotinas mal estruturadas, que não acompanham a dinâmica da operação.

- Ausência de auditoria interna, dificultando a detecção de falhas recorrentes.

- Inconsistência nas rotinas de vigilância, como rondas mal distribuídas ou sem registro.

Percebo que, quando esses elementos não são geridos corretamente, mesmo uma equipe competente e uma boa infraestrutura tornam-se insuficientes.

Reconhecer esses tipos de vulnerabilidades é essencial para criar uma estratégia de proteção realmente eficaz. E é justamente por isso que, na próxima seção, vou apresentar um passo a passo claro e prático para identificar e tratar cada uma dessas fragilidades, fortalecendo a segurança de forma consistente e estratégica.

Como Identificar e Tratar as Vulnerabilidades na Segurança Privada

Para identificar vulnerabilidades com precisão, começo sempre reconhecendo que nenhuma fragilidade existe isoladamente. Cada ponto sensível surge porque há um ativo que pode ser explorado e uma ameaça interessada em fazê-lo. Por isso, estruturo o processo em etapas que tornam o diagnóstico mais claro e aumentam a eficácia do tratamento.

1. Realizar um inventário de ativos críticos

O primeiro passo é levantar todos os ativos que realmente importam para a operação. Isso inclui bens físicos, pessoas, informações, processos estratégicos e tecnologias essenciais. Quando eu classifico esses ativos, percebo rapidamente quais deles geram maior atração para ameaças externas ou internas. Essa clareza facilita o mapeamento de pontos sensíveis e ajuda a priorizar esforços, já que vulnerabilidades mais relevantes estão sempre associadas aos ativos de maior valor.

2. Mapear possíveis ameaças com base nesse inventário

Depois de entender o que precisa ser protegido, consigo deduzir quais ameaças têm maior probabilidade de buscar esses ativos. Esse raciocínio evita diagnósticos superficiais e permite que a avaliação seja orientada por fatos, não por percepções aleatórias. A conexão entre ativo, ameaça e fragilidade torna o processo mais assertivo.

3. Avaliar processos, pessoas, tecnologias e estruturas físicas

Com ativos e ameaças claros, avanço para a inspeção de cada elemento que compõe o ambiente. Analiso rotinas, acessos, falhas comportamentais, sistemas, controles, normas e infraestrutura. Essa etapa revela onde estão as brechas operacionais que abrem espaço para incidentes.

4. Classificar as vulnerabilidades identificadas

Ao classificar cada fragilidade, considero criticidade, impacto, probabilidade, abrangência e urgência. Essa categorização me permite priorizar rapidamente os pontos que exigem atenção imediata e diferenciar o que é crítico do que é secundário.

5. Implementar medidas corretivas e preventivas

Com as vulnerabilidades priorizadas, aplico ações de correção e contenção. Isso pode envolver ajustes de processos, reforço de controles, treinamento de equipes, melhoria de acessos, instalação de tecnologias ou redefinição de protocolos. O foco é transformar o ambiente em algo menos atrativo e mais resistente às ameaças mapeadas.

6. Monitorar e revisar continuamente

Como o cenário muda o tempo todo, concluo esse ciclo com monitoramento constante. Novos ativos surgem, ameaças evoluem e processos se modificam. Por isso, reviso periodicamente cada avaliação para garantir que o sistema de segurança continue sólido e atualizado.

Ao conduzir todas essas etapas com método e atenção, é possível que o processo de identificação e tratamento de vulnerabilidades se torna muito mais eficaz. Além de elevar a maturidade da segurança, ele reforça a capacidade da organização de antecipar riscos e reduzir oportunidades de ataque, algo essencial no contexto da segurança privada moderna.

Importância do Tratamento de Vulnerabilidades na Segurança Privada

O tratamento de vulnerabilidades é o alicerce que sustenta toda a estratégia de proteção e, por isso, exerce um papel central dentro da segurança privada.

- Prevenção de Incidentes e Perdas: Ao acompanhar de perto as fragilidades, eu consigo antecipar problemas antes que eles se tornem ocorrências reais. Isso protege pessoas, preserva o patrimônio e evita prejuízos financeiros e reputacionais que, muitas vezes, são irreversíveis.

- Aumento da Resiliência Operacional: As empresas que identificam e revisam suas vulnerabilidades com regularidade conseguem responder melhor a ameaças, adaptar-se a mudanças e manter a continuidade do negócio mesmo diante de desafios inesperados.

- Redução de Riscos e Exposição: Isso impede que vulnerabilidades silenciosas se acumulem ao longo do tempo, transformando pequenos detalhes em grandes brechas passíveis de exploração.

- Melhoria na Tomada de Decisão: Ao acompanhar indicadores, relatórios de incidentes e reavaliações sistemáticas, a empresa obtém informações valiosas que direcionam decisões estratégicas.

- Alinhamento com Boas Práticas e Governança: Empresas que estruturam esse processo atendem a exigências de auditorias, normas internas e políticas corporativas, além de fortalecerem sua credibilidade diante de clientes, parceiros e órgãos reguladores.

Ao compreender tudo isso, vejo como o gerenciamento de vulnerabilidades se torna indispensável para qualquer organização que busca uma segurança privada madura, eficiente e capaz de se antecipar às ameaças. A partir desse ponto, o próximo passo natural é integrar esse gerenciamento a uma estratégia ampla e contínua, garantindo que cada ação de segurança esteja alinhada com os objetivos da empresa e com a proteção de seu ambiente.

Conclusão

Quando identificamos fragilidades, avaliamos seus impactos e tratamos cada uma delas de forma estruturada, fortalecemos não apenas o ambiente protegido, mas também toda a inteligência operacional da organização.

As vulnerabilidades não representam, por si só, uma falha da empresa. Elas fazem parte de qualquer sistema, processo ou comportamento humano. O verdadeiro diferencial está na forma como escolhemos lidar com elas. Quando adotamos uma postura proativa e inserimos uma cultura preventiva no cotidiano operacional, reduzimos riscos e elevamos a maturidade da segurança a um patamar muito mais consistente e confiável.

No fim das contas, ao tratar vulnerabilidades com seriedade, reforço a mensagem central da segurança privada moderna: proteger é antecipar, compreender o ambiente, agir antes da ameaça e garantir que cada decisão fortaleça um sistema mais robusto, inteligente e preparado para enfrentar qualquer desafio.

Um forte abraço e votos de sucesso!

Autor José Sergio Marcondes

Diretor Executivo no IBRASEP. Apaixonado pela área de segurança privada, dedica-se continuamente ao estudo e à disseminação de conhecimento, sempre com a missão de desenvolver e valorizar o setor e os profissionais que atuam nele.

Se você gostou do artigo, achou útil e relevante, por favor, compartilhe em suas redes sociais e deixe um comentário logo abaixo! Não custa nada para você, mas é extremamente valioso para mim e me incentiva a escrever mais artigos como este.

Sobre o Autor

![Curso de Gestão de Segurança Privada [Presencial e a Distância]](https://gestaodesegurancaprivada.com.br/wp-content/uploads/Curso-Gestao-Seguranca-Privada-2.jpg)

![Diretor de Segurança [Chief Security Officer – CSO] Quem é?](https://gestaodesegurancaprivada.com.br/wp-content/uploads/Chief-Security-Officer--450x235.jpg)

0 Comentários