Na prática, a Engenharia Social está presente em situações comuns do dia a dia, como um e-mail que parece legítimo, uma mensagem urgente no celular ou até uma ligação que soa profissional e confiável. O problema é que, muitas vezes, esses contatos são cuidadosamente planejados para parecerem reais, o que faz com que até usuários experientes acabem sendo enganados.

Ao longo deste artigo, você vai entender de forma clara o que é Engenharia Social, por que ela representa um risco tão elevado, quais são os gatilhos psicológicos mais explorados pelos atacantes e como funciona o ciclo completo desses golpes.

O que é Engenharia Social?

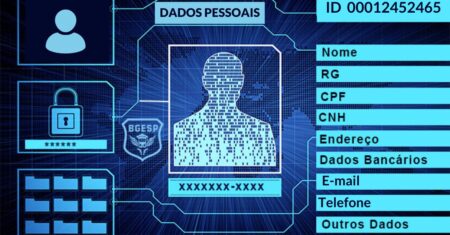

Engenharia Social é uma técnica de manipulação que explora o comportamento humano para induzir pessoas a tomar decisões que colocam sua segurança ou a de terceiros em risco. Em vez de atacar falhas técnicas em sistemas, softwares ou redes, esse tipo de abordagem se concentra em enganar o usuário, levando-o a fornecer informações confidenciais, conceder acessos indevidos ou executar ações que beneficiam o atacante.

Por esse motivo, a Engenharia Social é frequentemente chamada de “hacking humano”. O foco não está na tecnologia em si, mas na forma como as pessoas pensam, reagem emocionalmente e confiam em determinadas situações. Os criminosos observam padrões de comportamento, exploram distrações do dia a dia e se aproveitam da boa-fé ou da falta de atenção para alcançar seus objetivos.

Engenharia Social versus ataques técnicos

Diferentemente dos ataques técnicos tradicionais, que exigem conhecimento avançado em programação, exploração de vulnerabilidades ou violação de barreiras de segurança, os ataques baseados em Engenharia Social são mais simples de executar e, muitas vezes, mais eficazes. Enquanto um ataque técnico tenta forçar uma brecha em um sistema protegido, a manipulação psicológica faz com que a própria vítima “abra a porta” voluntariamente.

Em outras palavras, não importa o quão avançado seja um firewall, um software ou barreira de segurança se alguém for convencido a informar sua senha, clicar em um link malicioso ou autorizar um acesso sem verificar sua legitimidade. Esse fator humano torna a Engenharia Social especialmente perigosa e difícil de combater.

Exemplos simples do dia a dia

Para facilitar o entendimento, vale observar situações comuns em que a Engenharia Social se manifesta:

- Um e-mail que aparenta ser do banco solicitando a confirmação urgente de dados da conta.

- Uma ligação de alguém que se apresenta como suporte técnico e pede acesso remoto ao computador.

- Uma mensagem no celular informando um prêmio ou promoção por tempo limitado, incentivando o clique imediato em um link.

- Um indivíduo, segurando várias caixas, espera alguém passar pela porta de segurança e pede: “Pode segurar a porta para mim?”. Por cortesia, a pessoa deixa o estranho entrar sem o crachá.

Em todos esses casos, não há necessariamente um ataque direto à tecnologia. O que existe é uma tentativa de convencer a pessoa a agir sem questionar, usando confiança, urgência ou curiosidade como gatilhos. Compreender o que é Engenharia Social ajuda a reconhecer essas situações com mais clareza e reduz significativamente as chances de cair nesse tipo de armadilha.

Por que a Engenharia Social é tão perigosa?

A Engenharia Social é considerada uma das ameaças mais perigosas da segurança da informação justamente porque explora um elemento difícil de controlar: o comportamento humano. Mesmo com avanços significativos em tecnologia e sistemas de proteção, basta uma decisão equivocada para que todo um ambiente digital ou físico seja comprometido. Esse cenário explica por que esse tipo de ataque continua crescendo e apresentando altos índices de sucesso.

1. O fator humano como o elo mais fraco da segurança

Pessoas confiam, ajudam, sentem medo, curiosidade e urgência. Esses comportamentos fazem parte da natureza humana e são exatamente os pontos explorados pelos ataques de Engenharia Social. Diferentemente de sistemas, que seguem regras rígidas, os usuários podem agir por impulso, ignorar protocolos ou acreditar em pedidos e mensagens aparentemente legítimas. Assim, mesmo organizações com estruturas robustas de segurança podem ser vulneráveis se um único colaborador for enganado.

2. Facilidade de execução em comparação a ataques técnicos

Outro fator que torna a Engenharia Social tão perigosa é a sua facilidade de execução. Para realizar esse tipo de ataque, o criminoso não precisa dominar linguagens de programação ou técnicas avançadas de invasão. Muitas vezes, basta criar uma mensagem convincente, fazer uma ligação bem estruturada ou explorar informações públicas disponíveis nas redes sociais. Esse baixo custo operacional aumenta a escala dos ataques e permite que eles sejam direcionados a milhares de vítimas ao mesmo tempo.

3. Alto impacto financeiro e reputacional

Os prejuízos causados por ataques de Engenharia Social vão muito além de perdas financeiras imediatas. Pessoas físicas podem sofrer roubo de identidade, fraudes bancárias e danos emocionais. Já empresas enfrentam consequências ainda mais severas, como multas, processos judiciais, interrupção de operações e perda de credibilidade no mercado. Um único ataque bem-sucedido pode comprometer anos de construção de reputação e confiança.

4. Porta de entrada para ataques mais complexos

Além dos danos diretos, a Engenharia Social frequentemente funciona como o primeiro estágio de ataques mais sofisticados. Credenciais obtidas por meio de phishing, por exemplo, podem ser usadas para instalar ransomware, acessar bancos de dados confidenciais ou realizar vazamentos em larga escala. Dessa forma, o golpe inicial, que parece simples, pode evoluir rapidamente para um incidente de grandes proporções.

5. Cenários reais para pessoas e empresas

No cotidiano, indivíduos são enganados por mensagens falsas de bancos, operadoras ou serviços conhecidos. No ambiente corporativo, executivos e equipes financeiras são alvos constantes de fraudes que simulam solicitações internas urgentes. Esses exemplos mostram que a Engenharia Social não escolhe perfil ou tamanho da vítima. Qualquer pessoa ou organização pode ser afetada se não estiver preparada.

Entender por que a Engenharia Social é tão perigosa é essencial para reconhecer riscos, adotar uma postura mais crítica e fortalecer tanto a segurança pessoal quanto a organizacional.

A psicologia por trás dos ataques de Engenharia Social

A Engenharia Social se apoia fortemente na psicologia humana. Esses ataques não acontecem por acaso, eles são cuidadosamente planejados para explorar emoções, reações automáticas e padrões de comportamento previsíveis. Ao compreender como as pessoas pensam e tomam decisões, os criminosos conseguem influenciar ações sem levantar suspeitas. É justamente essa manipulação psicológica que torna os golpes tão eficazes, mesmo quando a vítima acredita estar agindo de forma racional.

Os atacantes utilizam gatilhos emocionais específicos para reduzir o senso crítico e acelerar a tomada de decisão. A seguir, estão os principais mecanismos psicológicos explorados nos ataques de Engenharia Social.

1. Urgência

A urgência é um dos gatilhos mais comuns e eficazes. Quando alguém acredita que precisa agir imediatamente, o cérebro tende a pular etapas importantes de verificação. Mensagens como “sua conta será bloqueada em minutos” ou “última chance para evitar uma cobrança” criam pressão emocional e levam a decisões impulsivas. Nesse estado, a vítima foca em resolver o problema rapidamente e não em analisar se a solicitação é legítima.

2. Autoridade

O uso da autoridade é outra técnica poderosa na Engenharia Social. Pessoas tendem a obedecer figuras que aparentam ter poder ou legitimidade, como bancos, gestores, empresas conhecidas ou órgãos governamentais. Um e-mail que simula uma comunicação oficial ou uma ligação que se apresenta como suporte técnico transmite credibilidade e reduz questionamentos. Quanto mais convincente for a identidade assumida, maior a chance de sucesso do ataque.

3. Escassez

A escassez explora o medo de perder uma oportunidade. Promoções por tempo limitado, prêmios exclusivos ou vagas restritas ativam o senso de urgência emocional e diminuem a capacidade de avaliação crítica. Ao acreditar que algo valioso pode desaparecer rapidamente, a vítima age sem verificar a origem da oferta. Esse gatilho é amplamente utilizado em golpes que prometem benefícios financeiros ou vantagens exclusivas.

4. Medo

O medo é um dos estímulos mais fortes usados nos ataques de Engenharia Social. Alertas falsos sobre invasões, bloqueios de contas, problemas legais ou infecções por vírus criam um estado de alerta elevado. Quando a emoção domina, a reação natural é buscar uma solução imediata, mesmo que isso signifique clicar em links suspeitos ou fornecer informações sensíveis.

5. A combinação dos gatilhos emocionais

Na prática, esses gatilhos raramente são usados de forma isolada. Um ataque bem-sucedido costuma combinar urgência, autoridade, escassez e medo em uma única abordagem. Por exemplo, uma mensagem que afirma ser de um banco, alerta sobre uma atividade suspeita e exige ação imediata cria um cenário psicológico perfeito para a manipulação. Entender como esses elementos atuam em conjunto ajuda a identificar tentativas de Engenharia Social antes que elas causem danos.

Como funciona o ciclo de um ataque de Engenharia Social?

Os ataques de Engenharia Social não acontecem de forma aleatória. Na maioria dos casos, eles seguem um ciclo bem estruturado, composto por etapas planejadas para aumentar as chances de sucesso e reduzir a desconfiança da vítima. Entender esse processo ajuda a identificar o golpe ainda nas fases iniciais, antes que qualquer dano seja causado.

De maneira geral, o ciclo de um ataque de Engenharia Social pode ser dividido em quatro fases principais: investigação, aproximação, exploração e retirada. Cada uma delas desempenha um papel fundamental na manipulação do comportamento da vítima.

1. Investigação

A investigação é o ponto de partida do ataque. Nessa fase, o criminoso coleta informações públicas e, quando possível, privadas sobre a vítima ou a organização-alvo. Redes sociais, sites corporativos, perfis profissionais e até comentários em fóruns servem como fonte de dados. Informações como cargo, rotina, contatos frequentes e interesses pessoais ajudam o atacante a construir uma abordagem mais convincente e personalizada.

2. Aproximação

Com as informações em mãos, o próximo passo é a aproximação. Aqui, o atacante estabelece o primeiro contato e começa a construir confiança. Isso pode ocorrer por e-mail, telefone, mensagens instantâneas ou até pessoalmente. O tom da comunicação costuma ser amigável, profissional ou urgente, dependendo da estratégia escolhida. O objetivo é fazer com que a vítima se sinta segura e confortável para continuar a interação.

3. Exploração

A fase de exploração é o momento decisivo do ataque de Engenharia Social. Após conquistar a confiança da vítima, o criminoso induz a ação desejada. Essa ação pode envolver o clique em um link, o fornecimento de dados confidenciais, a liberação de um acesso, a instalação de um software ou a realização de um pagamento. Nessa etapa, os gatilhos psicológicos, como urgência e autoridade, são intensamente utilizados para evitar questionamentos.

4. Retirada

Por fim, ocorre a retirada. Depois que o objetivo é alcançado, o atacante encerra o contato rapidamente ou reduz a comunicação de forma gradual. Muitas vezes, não há sinais imediatos de que algo deu errado, o que dificulta a identificação do ataque. Em alguns casos, o impacto só é percebido dias ou semanas depois, quando surgem cobranças indevidas, acessos não autorizados ou vazamentos de dados.

Compreender como funciona o ciclo de um ataque de Engenharia Social permite reconhecer padrões suspeitos e interromper o processo antes que ele avance para fases mais prejudiciais.

Características comuns dos ataques de Engenharia Social

Os ataques de Engenharia Social costumam seguir padrões bem definidos. Embora as abordagens variem conforme o canal utilizado, existem sinais de alerta recorrentes que ajudam a identificar tentativas de golpe. Reconhecer essas características é essencial para interromper o ataque antes que ele avance para fases mais prejudiciais.

A seguir, estão os principais indícios que merecem atenção redobrada.

1. Erros de gramática ou formatação

Mensagens com erros de ortografia, concordância ou formatação inconsistente são um sinal comum de ataques de Engenharia Social. Logotipos desalinhados, textos mal traduzidos ou uso inadequado de termos corporativos podem indicar que a comunicação não é oficial. Embora alguns golpes sejam sofisticados, falhas sutis ainda são frequentes e não devem ser ignoradas.

2. Tom alarmista ou sensacionalista

Outro traço típico é o uso de um tom exageradamente alarmista. Frases que criam pânico, urgência extrema ou prometem consequências graves buscam desestabilizar emocionalmente a vítima. Esse tipo de abordagem reduz a capacidade de análise crítica e incentiva decisões rápidas, favorecendo o sucesso do golpe.

3. Solicitações de senhas ou dados confidenciais

Pedidos diretos ou indiretos de informações sensíveis são um dos sinais mais claros de Engenharia Social. Empresas legítimas raramente solicitam senhas, códigos de verificação ou dados bancários por e-mail, mensagem ou telefone. Qualquer solicitação desse tipo deve ser tratada como suspeita, independentemente da aparência profissional da comunicação.

4. Links ou anexos suspeitos

Links encurtados, endereços com pequenas variações ou anexos inesperados também são comuns em ataques de Engenharia Social. Muitas vezes, esses elementos direcionam a páginas falsas ou instalam softwares maliciosos. Antes de clicar, é fundamental verificar o endereço com atenção e considerar se o envio faz sentido naquele contexto.

5. Pedidos fora do padrão habitual de comunicação

Solicitações que fogem do comportamento normal de uma empresa, colega ou serviço conhecido merecem cautela. Mudanças repentinas de canal, pedidos urgentes de transferência de dinheiro ou alterações inesperadas de procedimentos são fortes indícios de tentativa de manipulação.

6. A importância do contexto

Mais do que analisar o conteúdo isoladamente, é essencial observar o contexto da mensagem. Perguntar-se se aquela solicitação é coerente com a situação, o histórico de comunicação e o momento em que foi recebida ajuda a identificar ataques de Engenharia Social. Desenvolver esse olhar crítico reduz significativamente as chances de cair em golpes que, à primeira vista, parecem legítimos.

Tipos e exemplos de ataques de Engenharia Social

A Engenharia Social pode assumir diferentes formas, adaptando-se ao canal de comunicação e ao perfil da vítima. Apesar das variações, todos esses ataques têm algo em comum: exploram a confiança, a distração ou as emoções para induzir uma ação prejudicial. Conhecer os principais tipos e observar exemplos práticos ajuda a reconhecer essas tentativas com mais facilidade no dia a dia.

1. Phishing

O phishing é um dos ataques de Engenharia Social mais conhecidos e disseminados. Ele ocorre, principalmente, por e-mail e simula comunicações de empresas, bancos, serviços digitais ou até pessoas conhecidas. As mensagens costumam solicitar atualização de dados, confirmação de informações ou alertar sobre atividades suspeitas.

Um exemplo comum é o e-mail que aparenta ser de um banco informando um problema na conta e direcionando o usuário para um link falso. Ao acessar a página e inserir seus dados, a vítima entrega suas credenciais diretamente ao criminoso.

2. Vishing

O vishing é a versão do phishing realizada por chamadas telefônicas ou mensagens de voz. Nesse tipo de ataque, o criminoso se passa por um representante de uma instituição confiável, como um banco, operadora ou órgão governamental. O tom costuma ser profissional e, muitas vezes, acompanhado de ameaças ou urgência.

Um cenário frequente envolve ligações informando sobre compras suspeitas ou bloqueios de conta, solicitando a confirmação de dados pessoais ou códigos de segurança. A interação direta aumenta a sensação de legitimidade e dificulta a percepção do golpe.

3. Smishing

O smishing utiliza mensagens de texto ou aplicativos de comunicação para enganar a vítima. Assim como no phishing, o objetivo é levar ao clique em links maliciosos ou à divulgação de informações sensíveis. A diferença está no canal, que transmite uma sensação de proximidade e rapidez.

Mensagens informando entregas pendentes, promoções exclusivas ou alertas de cobrança são exemplos recorrentes. O curto espaço do texto favorece abordagens diretas e reduz o tempo de reflexão da vítima.

4. Baiting

O baiting explora a curiosidade ou o desejo por algo gratuito. Nesse tipo de ataque de Engenharia Social, o criminoso oferece brindes falsos, downloads gratuitos ou conteúdos exclusivos como isca. Ao aceitar a oferta, a vítima acaba instalando malware ou fornecendo informações pessoais.

Um exemplo clássico é o download de um software gratuito que, na verdade, contém código malicioso. Em ambientes físicos, pendrives deixados propositalmente em locais públicos também são usados como isca para infectar dispositivos.

5. Tailgating ou Piggybacking (carona)

Diferentemente dos outros, o tailgating é um ataque físico de Engenharia Social. Ele ocorre quando uma pessoa sem autorização entra em um local restrito seguindo alguém autorizado. O criminoso se aproveita da cortesia social para evitar questionamentos.

Um exemplo bastante comum acontece em empresas com controle de acesso. O atacante, carregando caixas de pizza ou copos de café, se aproxima de uma porta ou roleta e pede ajuda para entrar. Por educação, o funcionário segura a porta, permitindo o acesso sem a devida identificação.

Esses exemplos mostram como a Engenharia Social se adapta a diferentes contextos, digitais ou físicos. Reconhecer essas situações no cotidiano é fundamental para evitar atitudes automáticas que podem comprometer a segurança.

Como se prevenir e se proteger da Engenharia Social

Prevenir ataques de Engenharia Social exige uma combinação equilibrada entre tecnologia, processos bem definidos e comportamento consciente. Como esse tipo de ameaça explora principalmente o fator humano, a proteção não depende apenas de ferramentas, mas também de hábitos, cultura organizacional e educação contínua. A seguir, você confere um guia prático para reduzir significativamente os riscos.

1. Medidas técnicas e processos

As medidas técnicas funcionam como uma camada essencial de proteção. Embora não eliminem totalmente o risco, elas dificultam a ação dos criminosos e reduzem o impacto de um ataque bem-sucedido.

- Autenticação em duas etapas: O uso da autenticação em duas etapas adiciona uma camada extra de segurança às contas. Mesmo que uma senha seja comprometida por Engenharia Social, o acesso não será concedido sem o segundo fator de verificação, como um código temporário ou biometria.

- Uso de senhas fortes e únicas: Senhas longas, complexas e exclusivas para cada serviço dificultam ataques em cadeia. Reutilizar a mesma senha em vários sistemas amplia os danos caso uma única conta seja comprometida.

- Atualizações constantes de sistemas: Manter sistemas operacionais, aplicativos e dispositivos atualizados corrige vulnerabilidades conhecidas. Muitos ataques de Engenharia Social exploram brechas antigas combinadas com manipulação do usuário.

- Ferramentas de segurança confiáveis: Soluções de segurança, como antivírus, filtros de e-mail e proteção contra phishing, ajudam a identificar e bloquear ameaças antes que cheguem ao usuário final. Essas ferramentas funcionam como uma linha de defesa preventiva.

2. Cultura de segurança e conscientização

Apesar da importância da tecnologia, o comportamento humano continua sendo o ponto central da defesa contra a Engenharia Social. Criar uma cultura de segurança é fundamental, tanto em ambientes pessoais quanto corporativos.

- Treinamento contínuo: Treinamentos regulares ajudam as pessoas a reconhecer padrões de ataques, novos tipos de golpes e sinais de alerta. A repetição fortalece a percepção de risco e melhora a tomada de decisão.

- Verificação de informações antes de agir: Antes de clicar, responder ou fornecer dados, é essencial confirmar a legitimidade da solicitação. Um simples contato por outro canal pode evitar grandes prejuízos.

- Comunicação clara dentro das organizações: Processos bem definidos e comunicação transparente reduzem ambiguidades que podem ser exploradas por atacantes. Quando os colaboradores sabem exatamente como agir, o espaço para manipulação diminui.

- Incentivo à desconfiança saudável: Questionar pedidos inesperados não é falta de educação, mas uma prática de segurança. Estimular essa postura ajuda a interromper ataques de Engenharia Social logo no início.

3. Educação como principal forma de defesa

No fim das contas, a educação é a defesa mais eficaz contra a Engenharia Social. Pessoas informadas reconhecem tentativas de manipulação com mais facilidade e reagem de forma consciente. Ao unir conhecimento, processos e tecnologia, é possível criar um ambiente muito mais resistente a esse tipo de ameaça.

Conclusão

A Engenharia Social se consolidou como uma das ameaças mais relevantes do cenário digital atual porque explora algo difícil de blindar completamente: o comportamento humano. Ao longo deste artigo, ficou claro que esses ataques não dependem de falhas técnicas sofisticadas, mas da capacidade de manipular emoções, confiança e decisões cotidianas.

Compreender como a Engenharia Social funciona, quais são seus principais tipos, os gatilhos psicológicos utilizados e o ciclo de um ataque permite agir de forma mais consciente e preventiva. Tanto para pessoas quanto para empresas, o conhecimento é o primeiro passo para reduzir riscos e evitar prejuízos financeiros, operacionais e reputacionais.

Mais do que investir em tecnologia, é fundamental fortalecer a cultura de segurança, incentivar a verificação constante de informações e promover educação contínua. Em um ambiente cada vez mais conectado, desenvolver atenção crítica e hábitos seguros é a melhor defesa contra a Engenharia Social e suas armadilhas silenciosas.

Um forte abraço e votos de sucesso!

Autor José Sergio Marcondes

Diretor Executivo no IBRASEP. Apaixonado pela área de segurança privada, dedica-se continuamente ao estudo e à disseminação de conhecimento, sempre com a missão de desenvolver e valorizar o setor e os profissionais que atuam nele.

Se você gostou do artigo, achou útil e relevante, por favor, compartilhe em suas redes sociais e deixe um comentário logo abaixo! Não custa nada para você, mas é extremamente valioso para mim e me incentiva a escrever mais artigos como este.

Sobre o Autor

0 Comentários