Avaliar as ameaças é um condição essencial para compreender como proteger pessoas, ativos e operações em qualquer ambiente. No contexto da segurança privada, é fundamental reconhecer e avaliar cada ameaça com precisão, prevenindo incidentes e apoiando decisões estratégicas mais assertivas.

Ao analisar o cotidiano das operações de segurança, percebe-se que as ameaças variam conforme o contexto, o tipo de atividade e até a cultura operacional do estabelecimento. Elas podem surgir de ações humanas, falhas tecnológicas, vulnerabilidades estruturais ou processos internos mal planejados. Por isso, compreender cada nuance desse conceito é crucial para prevenir perdas e fortalecer o sistema de proteção como um todo.

Se você deseja aprofundar seu entendimento sobre como as ameaças se manifestam, como avaliá-las e o que realmente as diferencia de outras variáveis importantes, como riscos e vulnerabilidades, continue lendo este artigo para descobrir mais.

O que são Ameaças na Segurança Privada?

As ameaças na segurança privada são qualquer evento, condição ou agente capaz de causar dano, interrupção ou prejuízo aos ativos de uma organização. Esses ativos podem ser pessoas, informações, patrimônio físico, reputação, eventos, operações, processos ou infraestrutura. Em outras palavras, a ameaça é tudo aquilo que possui intenção, capacidade ou potencial de explorar uma fragilidade e transformar uma situação aparentemente estável em um problema real.

É importante entender que a ameaça não é, por si só, um incidente. Ela representa a possibilidade do acontecimento, algo que pode se concretizar caso encontre uma vulnerabilidade disponível. É justamente dessa combinação entre ameaça e vulnerabilidade que nasce o risco dentro de um ambiente ou evento. Portanto, quando analisamos o cenário de segurança, precisamos identificar não apenas o que pode causar danos, mas também a probabilidade de essa ação ser executada.

Para facilitar esse entendimento, gosto de destacar três características essenciais presentes em qualquer ameaça:

- Origem identificável ou potencial: pode ser uma pessoa, grupo, falha, fenômeno natural ou erro sistêmico.

- Capacidade de causar impacto: envolve danos materiais, interrupção de operações e atividades, exposição de informações ou risco à vida.

- Relação direta com vulnerabilidades: quanto mais fragilidades existirem, maior será a força de uma ameaça.

Ao compreender essas características, você passa a enxergar a segurança privada de forma mais estratégica, percebendo que as ameaças não surgem apenas de atos propositalmente mal-intencionados. Elas podem emergir de fatores internos, externos, ambientais ou tecnológicos, sempre exigindo atenção constante e um olhar analítico.

Essa compreensão é essencial para avançar para a próxima etapa do artigo, onde eu apresento os principais tipos de ameaças que afetam diretamente empresas, condomínios, hospitais, indústrias e demais ambientes que dependem de sistemas de segurança sólidos e bem estruturados.

Principais Tipos de Ameaças na Segurança Privada

Reconhecer os diferentes tipos de ameaças na segurança privada que impactam diretamente o cotidiano das suas operações é essencial. Essa diversidade é ampla e dinâmica, variando conforme o ambiente, suas características e contexto operacional. Ao identificar de onde essas ameaças surgem, você passa a ter mais clareza para avaliá-las e tratá-las de forma estratégica.

A seguir, apresento os grupos mais comuns que compõem o cenário de ameaças, organizados de maneira que facilite sua análise e, ao mesmo tempo, melhore usa compreensão.

1. Ameaças Humanas

As ameaças humanas são, sem dúvida, as mais frequentes no campo da segurança privada. Elas envolvem indivíduos que, por intenção deliberada ou comportamento inadequado, podem causar danos à organização.

Entre os exemplos mais recorrentes estão:

- Pessoas externas com intenção criminosa, como assaltantes, furtadores e invasores.

- Colaboradores internos mal-intencionados, que podem agir movidos por insatisfação, oportunidade ou fraude.

- Visitantes que tentam acessar áreas restritas para obter vantagens, informações ou bens.

Esse tipo de ameaça geralmente possui motivação clara e envolve capacidade real de ação, o que reforça a importância de controles de acesso, monitoramento inteligente e políticas internas bem definidas.

2. Ameaças Tecnológicas

Ao observarmos o avanço da tecnologia, percebemos que as ameaças digitais se tornaram parte indispensável das análises de risco. Mesmo em ambientes aparentemente “físicos”, como indústrias, hospitais ou condomínios, os sistemas estão cada vez mais integrados e dependentes de recursos tecnológicos.

Alguns exemplos típicos incluem:

- Ataques cibernéticos que tentam comprometer sistemas de controle, servidores ou bancos de dados.

- Interferências em redes de comunicação, o que pode afetar alarmes, câmeras ou equipamentos conectados.

- Acessos indevidos através de vulnerabilidades em softwares, aplicativos ou plataformas internas.

Como essas ameaças não se manifestam fisicamente, elas muitas vezes passam despercebidas, tornando indispensável a integração entre segurança física e segurança da informação.

3. Ameaças Estruturais e Ambientais

Além das ações humanas e tecnológicas, existem ameaças relacionadas ao próprio ambiente em que a operação está inserida. Elas podem ser naturais, estruturais ou acidentais.

Entre as mais comuns estão:

- Fenômenos climáticos, como enchentes, tempestades, deslizamentos e descargas elétricas.

- Falhas de infraestrutura, como curto-circuito, colapso estrutural ou rompimento de tubulações.

- Acidentes não intencionais capazes de gerar incêndios, explosões ou paralisação de setores inteiros.

Essas ameaças não têm intenção ou consciência, mas seu impacto é significativo e pode comprometer seriamente a continuidade do negócio.

4. Ameaças Operacionais

Por fim, existe um tipo de ameaça frequentemente negligenciado: aquelas que surgem das falhas internas de processos e procedimentos. Mesmo sem intenção criminosa ou fatores externos, uma simples desconexão na operação pode abrir caminho para incidentes sérios.

Alguns exemplos práticos incluem:

Processos mal definidos, que deixam brechas para erros humanos.

- Ausência de supervisão ou monitoramento eficiente.

- Treinamentos inadequados ou inexistentes.

- Equipamentos obsoletos ou mal configurados.

Esse grupo de ameaças reforça a necessidade de investir em capacitação, padronização e melhoria contínua em todos os setores da segurança.

Ao compreender esses quatro grandes grupos, você percebe que as ameaças na segurança privada são diversificadas e exigem um olhar abrangente, atento e integrador. Essa compreensão será essencial para o próximo ponto do artigo, em que eu explico como ameaça, vulnerabilidade e risco se conectam e influenciam diretamente a estratégia de proteção de qualquer ambiente ou operação.

Relação entre Ameaça, Vulnerabilidade e Risco

Compreender a relação direta entre ameaça, vulnerabilidade e risco é essencial para o desenvolvimento das estratégias de segurança. Esses três elementos formam a base de qualquer análise séria de segurança. Quando entendemos como eles interagem, conseguimos visualizar o cenário de forma estratégica e identificar exatamente onde estão os pontos mais críticos de uma operação.

Como esses três conceitos se conectam

A melhor forma de entender essa relação é lembrar que nenhum deles atua isoladamente. Eles se complementam, influenciam-se e determinam o nível de exposição que uma pessoa, empresa, processo ou evento enfrenta diariamente.

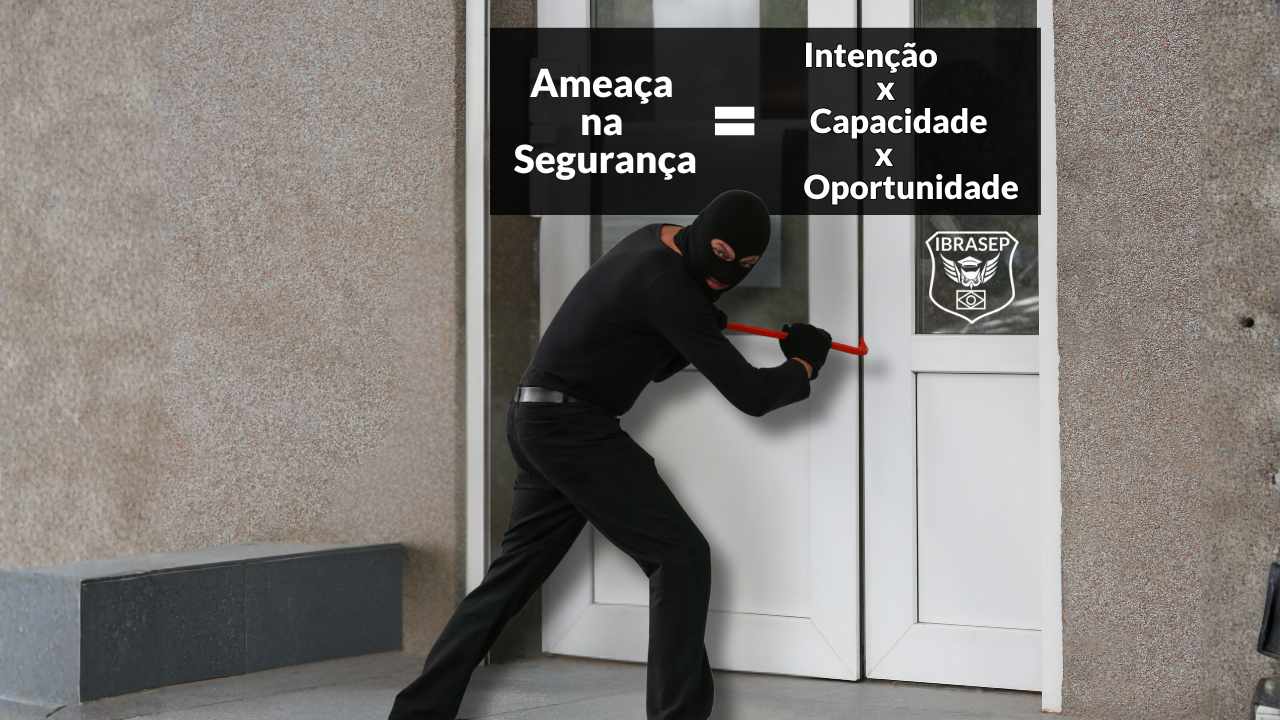

Para deixar esse raciocínio mais claro, vejamos a fórmula do risco usada para demostrar o conceito de risco:

Ameaça + Vulnerabilidade + Consequências = Risco

R= A+V+I

- Ameaça: algo que tem potencial para causar um incidente.

- Vulnerabilidade: fragilidade ou brecha que a ameaça pode explorar.

- Consequência (Impacto): o dano ou prejuízo gerado caso a ameaça explore a vulnerabilidade.

Isso significa que o risco se potencializa quando uma ameaça encontra uma vulnerabilidade. Se não houver vulnerabilidade, a ameaça perde força. Da mesma forma, se existir vulnerabilidade, mas nenhuma ameaça presente, o risco será baixo, embora não inexistente. Além disso, quanto maior a consequência (impacto), mais grave será o risco.

Com essa visão, fica muito mais simples entender como conduzir a próxima etapa: identificar, analisar e tratar cada ameaça dentro de um ciclo estruturado de gestão. Isso é exatamente o que abordarei na próxima seção do artigo.

Como Identificar, Analisar e Tratar as Ameaças na Segurança Privada

Dentro do universo da gestão de segurança privada, compreender o ciclo de identificação, análise e tratamento das ameaças é o que realmente diferencia uma postura reativa de uma gestão madura e estratégica. É aqui que a segurança deixa de ser apenas resposta a incidentes e se transforma em uma ferramenta de inteligência operacional.

Para iniciar esse ciclo, devemos seguir uma premissa fundamental: nenhuma ameaça existe por si só, ela sempre está vinculada a um ativo ou operação crítica. Por isso, antes de qualquer análise, demos realizar o mapeamento dos elementos que possuem valor para a organização: pessoas, informações, estruturas físicas, equipamentos, processos essenciais e rotinas que garantem a continuidade das atividades.

Quando definimos claramente o que precisa ser protegido, conseguimos identificar com maior precisão quais agentes, condições ou eventos representam uma ameaça potencial. Sem esse diagnóstico inicial, toda a avaliação de ameaças tende a se tornar genérica, pouco prática e desconectada do ambiente real.

1. Identificação das Ameaças

Para começar, é necessário enxergar o ambiente de forma integral, observando pessoas, processos, tecnologias e o próprio contexto operacional. Identificar ameaças significa reconhecer tudo aquilo que pode explorar uma vulnerabilidade e provocar um dano aos elementos que possuem valor, identificados logo no inicio do processo.

Nesse momento, trabalhamos com algumas ferramentas essenciais:

- Observação sistemática do ambiente

- Consulta a registros de ocorrências internas e externas

- Análise de padrões de comportamento suspeito

- Levantamento de históricos criminais da região

- Entrevistas com colaboradores e equipes de segurança

Quanto mais ampla e detalhada for essa coleta inicial, mais preciso se torna o diagnóstico. Isso ajuda não apenas a identificar ameaças óbvias, mas também riscos sutis, que muitas vezes passam despercebidos no dia a dia.

2. Análise das Ameaças

Depois de reconhecer as ameaças, entramos em uma etapa crucial: analisar cada uma delas de forma estruturada. Aqui, o objetivo é entender a natureza, o alcance e o impacto potencial de cada ameaça dentro do contexto da segurança privada.

Para isso, avalio elementos como:

- Probabilidade de ocorrência

- Gravidade do impacto no negócio

- Capacidade atual de resposta

- Motivações e oportunidades para agentes adversários

Essa análise cria uma visão hierarquizada das ameaças, revelando quais exigem resposta imediata, quais demandam monitoramento contínuo e quais representam riscos residuais aceitáveis.

3. Analise de Riscos

Nesta etapa avançamos para a fase de análise de riscos propriamente dita, em que colocamos em confronto as ameaças identificadas com as vulnerabilidades existentes nos ativos e operações críticas. Essa comparação nos permite compreender se há riscos presentes e, caso existam, qual é o seu nível de severidade.

É exatamente o encontro entre ameaça e vulnerabilidade que determina a probabilidade de ocorrência de um incidente. Quando multiplicamos essa probabilidade pelo impacto potencial, obtemos a estimativa de risco, uma medida que orienta a priorização das ações de mitigação.

4. Tratamento das Ameaças

Com a avaliação de riscos concluída e as decisões de tratamento devidamente definidas, avançamos para a etapa de tratamento das ameaças analisadas e classificadas. Nesse momento, estabelecemos estratégias objetivas para reduzir a probabilidade, minimizar o impacto ou, quando viável, eliminar a ameaça por completo.

As principais formas de tratamento incluem:

- Prevenção: reforço de barreiras físicas, controle de acesso, qualificação das equipes, revisão de rotinas operacionais.

- Dissuasão: presença ostensiva, iluminação adequado, sistemas de vigilância inteligentemente distribuídos.

- Resposta: protocolos de ação rápida, acionamento da polícia, sistemas de alarme e redundâncias operacionais.

- Mitigação: planos de contingência, backups de sistemas, rotinas de recuperação.

Cada ameaça exige um tratamento específico, alinhado não apenas ao risco, mas também às características do ambiente envolvido, ao orçamento disponível e ao nível de tolerância ao risco definido.

Ao final desse ciclo, demos revisar o cenário para garantir que as medidas adotadas realmente fortaleceram a postura de segurança. Isso cria um processo contínuo, ajustado às mudanças de contexto e às novas ameaças que possam surgir — algo que conectará perfeitamente à próxima seção do artigo.

Importância do Gerenciamento das Ameaças na Segurança Privada

Quando trato do gerenciamento das ameaças na segurança privada, refiro-me a um processo sistêmico e contínuo que envolve identificar, tratar e acompanhar cada ameaça relevante ao ambiente protegido. Esse ciclo permanente é o que sustenta toda a arquitetura de proteção, garantindo coerência entre o diagnóstico e as medidas aplicadas.

Sem esse gerenciamento estruturado, qualquer solução de segurança se torna frágil, reativa e incapaz de acompanhar a velocidade com que os riscos evoluem, abrindo brechas que comprometem a eficácia do sistema como um todo.

Principais benefícios do gerenciamento de ameaças na segurança privada

- Redução de riscos e prevenção de incidentes: O primeiro grande ganho está na capacidade de prevenir ocorrências. Quando compreendo profundamente as ameaças, consigo antecipar cenários adversos antes que se transformem em incidentes reais, reduzindo falhas e fortalecendo a proteção.

- Tomada de decisão inteligente e baseada em dados: Ao tratar as ameaças de forma organizada, construo uma base de informações confiável que orienta escolhas estratégicas. Isso permite direcionar investimentos, priorizar recursos e definir ações preventivas com maior precisão.

- Proteção da continuidade operacional: Monitorar ameaças de maneira estruturada aumenta a resiliência da organização. Fica mais fácil identificar quando um risco pode atingir processos críticos, comprometer operações ou prejudicar o atendimento ao cliente.

- Valorização do papel do gestor de segurança: Um gerenciamento consistente eleva a atuação do gestor, que passa a ser reconhecido não só pela execução operacional, mas também pela capacidade consultiva e estratégica dentro da empresa.

- Fortalecimento da governança: Por fim, o gerenciamento das ameaças contribui diretamente para a maturidade de governança corporativa. Ele facilita o cumprimento de normas, apoia auditorias e alinha a empresa a boas práticas de gestão de riscos amplamente adotadas no mercado.

Conclusão

Ao concluir este artigo, fica evidente que compreender com precisão o que são ameaças no contexto da segurança privada transforma a forma como protegemos pessoas, patrimônios e operações. Esse entendimento amplia nossa capacidade de antecipar eventos adversos, aprimora a tomada de decisão e contribui para a criação de ambientes operacionais mais resilientes, exatamente o que organizações modernas exigem de um modelo profissional de gestão.

Também percebemos como o gerenciamento estruturado das ameaças está diretamente ligado ao desempenho corporativo, à continuidade dos negócios e ao fortalecimento do papel do gestor de segurança. Quando esse processo é aplicado de maneira consistente, a segurança deixa de ser um conjunto de ações isoladas e passa a atuar como um componente estratégico essencial para a sustentação e evolução da empresa.

Um forte abraço e votos de sucesso!

Autor José Sergio Marcondes

Diretor Executivo no IBRASEP. Apaixonado pela área de segurança privada, dedica-se continuamente ao estudo e à disseminação de conhecimento, sempre com a missão de desenvolver e valorizar o setor e os profissionais que atuam nele.

Se você gostou do artigo, achou útil e relevante, por favor, compartilhe em suas redes sociais e deixe um comentário logo abaixo! Não custa nada para você, mas é extremamente valioso para mim e me incentiva a escrever mais artigos como este.

Sobre o Autor

0 Comentários